Phishing to jedna z najczęściej stosowanych metod oszustwa w sieci, wykorzystywana przez cyberprzestępców do wyłudzania poufnych danych. Termin ten obejmuje różne działania, od wyłudzenia informacji o kartach kredytowych, przez dane logowania, aż po nakłanianie ofiary do wykonania określonych działań w internecie. Phishing nie polega na technicznym łamaniu zabezpieczeń systemów – jego skuteczność opiera się głównie na naiwności i nieuwadze użytkownika. Cyberprzestępcy podszywają się pod realnie istniejące instytucje, firmy lub serwisy internetowe, próbując w ten sposób nakłonić użytkownika do ujawnienia danych osobowych. Ale skąd wzięła się sama nazwa „phishing”?

Początki phishingu – przejęcie kont AOL

Historia phishingu sięga 1994 roku, kiedy grupa hakerów zaczęła podszywać się pod przedstawicieli serwisu AOL (America Online – dostawca Internetu). Celem było przejęcie kont użytkowników, aby uniknąć opłat za dostęp do internetu. Przed wyłudzeniem danych ofiarę należało w odpowiedni sposób „zanęcić”, stąd skojarzenie z łowieniem ryb. W ten sposób narodziła się pierwotna nazwa fishing (ang. łowienie ryb).

AOLHell i powstanie nazwy „phishing”

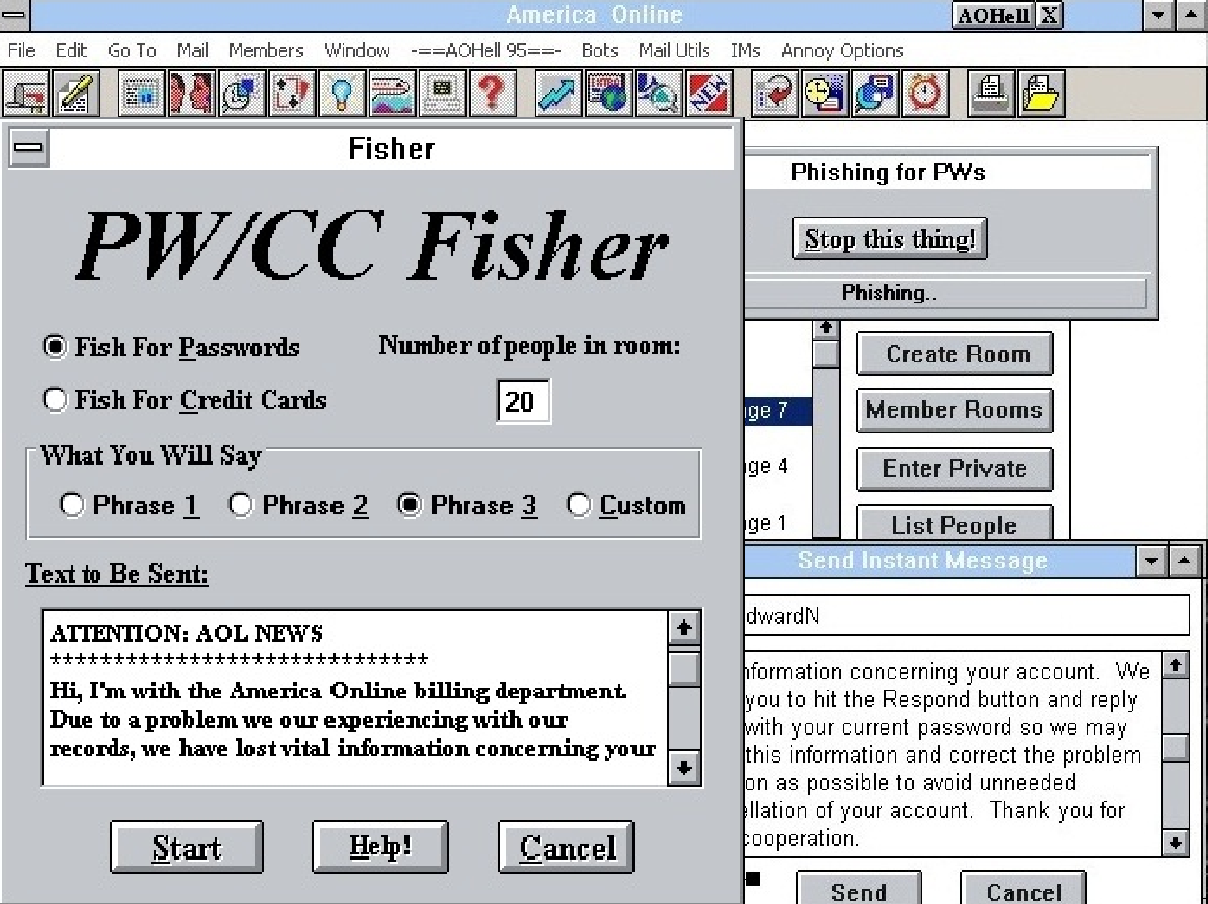

W 1995 roku członek grupy hakerskiej o pseudonimie „Da Chronic” stworzył prosty program ułatwiający wyłudzanie danych użytkowników – AOLHell. Program zawierał wszystko, co było potrzebne początkującemu hakerowi: narzędzia do zapełniania skrzynek e-mail, generatory numerów kart kredytowych, gotowe skrypty rozmów z ofiarami i instrukcje ataku. Ciekawostką jest fakt, że w programie słowo oznaczające ofiarę – fish – zostało zmienione na phish. Dokładny powód tej zmiany nie jest znany, choć część ekspertów sugeruje, że mogło to być nawiązanie do terminu phreak (od „phone freak” – telefoniczny świr), czyli osób łamiących zabezpieczenia sieci telefonicznych.

Phishing we współczesnym świecie

Określenie phishing rozpowszechniło się na dobre po serii ataków wymierzonych w różne instytucje finansowe na początku lat 2000. Dziś jest to jeden z najpopularniejszych rodzajów cyberprzestępczości na świecie. Statystyki pokazują, że przeciętny pracownik instytucji finansowej otrzymuje rocznie średnio 14 phishingowych e-maili, co czyni ten rodzaj ataku poważnym zagrożeniem zarówno dla osób prywatnych, jak i firm.

Rodzaje phishingu

Wraz z rozwojem technologii, phishing stał się bardziej zaawansowany i trudniejszy do wykrycia. Obecnie cyberprzestępcy stosują m.in.:

Phishing mobilny – fałszywe SMS-y lub powiadomienia push podszywające się pod banki lub serwisy finansowe.

Phishing w mediach społecznościowych – linki do fałszywych stron w wiadomościach prywatnych lub komentarzach.

Spear phishing – precyzyjne ataki wymierzone w konkretne osoby lub firmy, często z wykorzystaniem wcześniej zdobytych informacji o ofierze.

Clone phishing – kopia autentycznej wiadomości, w której zmieniony jest jedynie link lub załącznik, aby wyłudzić dane.

Vishing i smishing – wyłudzanie danych przez telefon (voice phishing) lub SMS (SMS phishing).

Ten ostatni rodzaj w ostatnim czasie zyskuje na popularności dzięki rozwojowi technologii AI, która pozwala sklonować głos dowolnej osoby, na podstawie próbki jej głosu.

Jak działa phishing i jak się chronić?

Phishing działa na zasadzie socjotechniki – cyberprzestępcy manipulują ofiarą, podszywając się pod zaufane instytucje. Mogą wykorzystywać: e-maile, SMS-y, wiadomości w komunikatorach, fałszywe strony internetowe imitujące banki lub sklepy online, wezwania do natychmiastowego działania, np. aktualizacji danych lub logowania.

Najskuteczniejszą ochroną jest świadomość użytkownika. Warto weryfikować źródła wiadomości – sprawdzać, czy e-mail lub SMS pochodzi od autentycznej instytucji. Nie wolno klikać w podejrzane linki ani nie pobierać załączników od nieznanych nadawców. Dobrym pomysłem jest stosowanie dodatkowego zabezpieczenia, takiego jak uwierzytelnianie dwuskładnikowe (2FA), które znacznie utrudnia dostęp do kont nawet w przypadku ujawnienia hasła.

Źródła:

https://www.historyofinformation.com/detail.php?entryid=1682

Oszustwo na zdalny pulpit – jak uniknąć wyłudzeń przez aplikację?